Comment les entreprises se mettent en conformité avec la norme NIS-2 : Un guide pratique

La nouvelle directive NIS 2 de l’Union européenne modifie fondamentalement les exigences en matière de cybersécurité et de gestion des risques. Les entreprises couvertes par la directive doivent non seulement mettre en œuvre des mesures techniques et organisationnelles, mais également tenir à jour une documentation complète. L’objectif est d’accroître la résilience des installations critiques et essentielles face aux cybermenaces. Dans cet article, vous découvrirez comment atteindre la NIS 2Compliance et quelles sont les étapes nécessaires pour y parvenir.

Pourquoi NIS 2 est important

La directive NIS 2 élargit le champ d’application de l’ancienne directive NIS et concerne désormais beaucoup plus d’entreprises, y compris les entreprises de taille moyenne dans des secteurs critiques tels que l’énergie, le transport, la santé, les infrastructures numériques et bien d’autres. Les infractions à la directive peuvent entraîner des amendes importantes. Il est donc essentiel de prendre des mesures à un stade précoce.

Étape 1 : Analyse des écarts et évaluation des risques

La première étape vers la conformité à la NIS 2 est une analyse complète des écarts. Cette analyse compare la situation actuelle de l’entreprise en matière de sécurité avec les exigences de la directive. Cette analyse met en évidence les points faibles et les domaines où il est nécessaire d’agir. En complément, une évaluation des risques est nécessaire pour identifier systématiquement les menaces et planifier les contre-mesures appropriées. Une approche éprouvée consiste à mettre en place un système de gestion de la sécurité de l’information (SGSI), par exemple selon la norme ISO 27001, qui doit être complété par des exigences spécifiques à la NIS 2, telles que les risques liés à la chaîne d’approvisionnement et les obligations de notification.

Étape 2 : Mise en œuvre de mesures techniques et organisationnelles

La directive exige un certain nombre de mesures clés que les entreprises doivent mettre en œuvre :

- Gestion des risques : évaluations régulières et mesures documentées d’atténuation des risques.

- Incident Response : processus de détection, de traitement et de notification des incidents de sécurité. En Allemagne, les incidents doivent être signalés dans les 24 heures à l’Office fédéral de la sécurité des technologies de l’information (BSI).

- Continuité d’activité et gestion de crise : des plans d’urgence, des stratégies de sauvegarde et des plans de reprise doivent être en place et testés.

- Sécurité de la chaîne d’approvisionnement et des tiers : l’analyse des risques pour les partenaires externes, les exigences de sécurité dans les contrats et les audits réguliers sont obligatoires.

- Contrôle d’accès et chiffrement : les droits d’accès basés sur les rôles et le chiffrement des données sensibles sont essentiels.

- Gestion des vulnérabilités et des correctifs : une surveillance continue et des mises à jour en temps opportun sont nécessaires pour combler les failles de sécurité connues.

Étape 3 : Documentation auditable

La documentation est un élément central de la conformité à la norme NIS 2. Les autorités attendent des preuves claires des mesures mises en œuvre. Cela inclut

- Politiques de sécurité et structures de gouvernance

- Plans d’action et de gestion des risques

- Journaux d’incidents de sécurité et leur notification

- Évaluations des fournisseurs et preuves de formation

Une documentation complète facilite non seulement la justification auprès des autorités, mais aussi les audits internes et les contrôles externes.

Étape 4 : Gouvernance et implication des parties prenantes

La NIS 2 n’est pas une question purement informatique. Sa mise en œuvre concerne l’ensemble de l’entreprise et nécessite l’implication de la direction, de la conformité et du service juridique. Les responsabilités doivent être clairement définies et ancrées au niveau du conseil d’administration. C’est la seule façon de garantir que les exigences ne sont pas satisfaites de manière isolée, mais de manière globale.

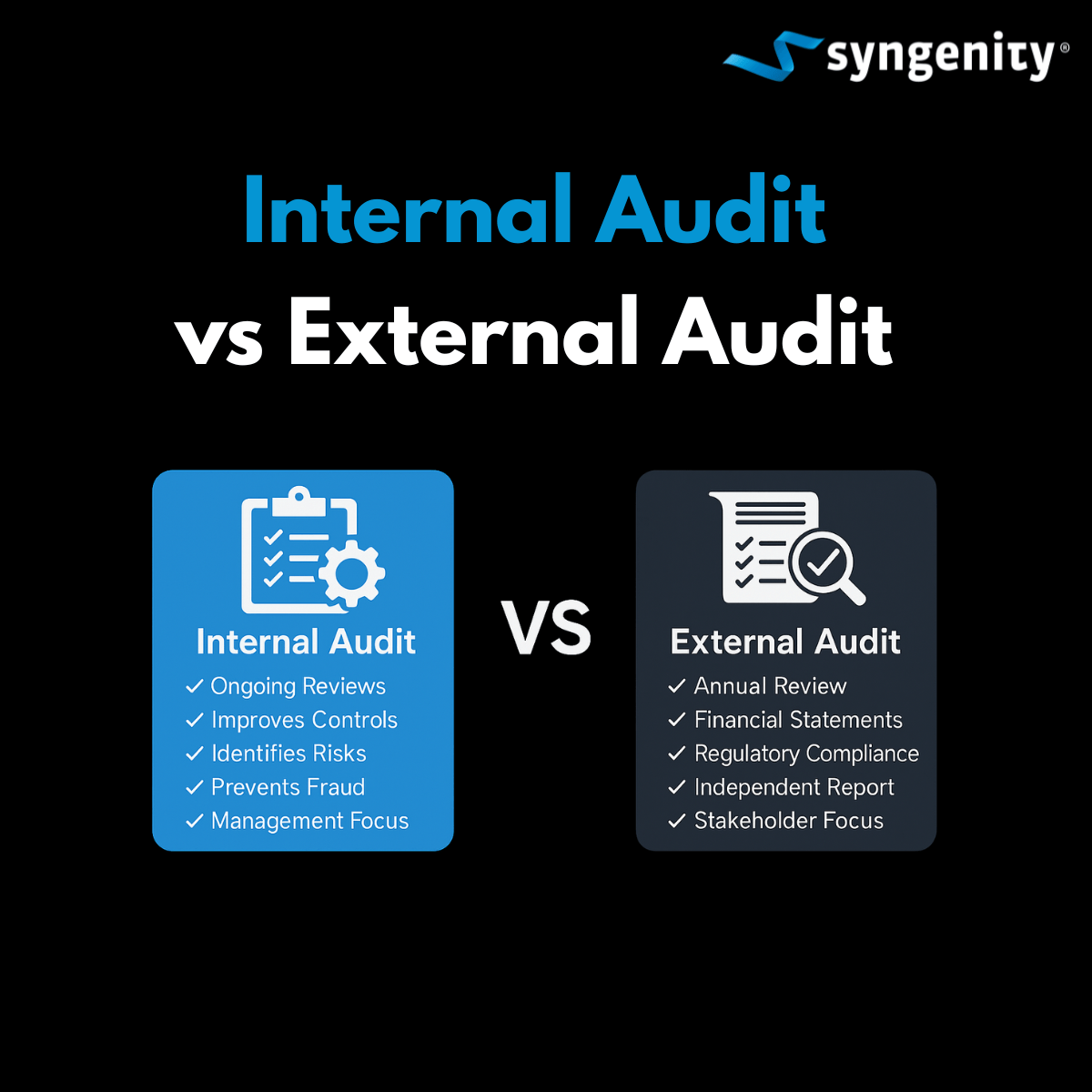

Étape 5 : Réalisation d’audits

Les audits sont un outil efficace pour vérifier le respect de la politique. Les audits internes permettent d’identifier rapidement les points faibles, tandis que les audits externes inspirent confiance aux partenaires, aux clients et aux autorités. Même s’il n’existe actuellement aucun certificat officiel à l’échelle de l’UE, les audits peuvent servir de preuve qu’une entreprise respecte les exigences.

Étape 6 : Suivi et amélioration continus

La conformité n’est pas un projet ponctuel, mais un processus continu. Les entreprises doivent régulièrement vérifier, mettre à jour et adapter leurs mesures de sécurité aux nouvelles menaces. Cela implique des ré-audits, la mise à jour de la documentation et la formation des employés.

Étape 7 : Utilisation de cadres et d’outils

La norme ISO 27001 fournit une base solide pour la sécurité de l’information, mais ne couvre pas toutes les exigences NIS 2. En complément, les entreprises doivent prendre en compte les aspects de gouvernance, la gestion de la chaîne d’approvisionnement et les obligations de déclaration. L’utilisation d’outils de conformité et de modèles peut considérablement faciliter la mise en œuvre. Les flux de travail automatisés et les systèmes de gestion des documents garantissent l’efficacité et la transparence.

Conclusion

La directive NIS-2 pose de nouveaux défis aux entreprises, mais leur offre également l’opportunité de renforcer leur propre stratégie de sécurité. Agir à temps permet de réduire les risques et d’éviter les amendes. Une approche structurée – de l’analyse des écarts à l’amélioration continue en passant par la mise en œuvre de mesures techniques et organisationnelles – est la clé du succès.

Syngenity® vous aide à identifier vos obligations NIS 2, à mettre en œuvre les mesures appropriées et à vous préparer au mieux aux audits. Profitez de notre expertise pour assurer la pérennité et la traçabilité de votre conformité.

Pour plus d’informations et pour vous inscrire, consultez le site officiel du BSI : https://www.bsi.bund.de/DE/Themen/Regulierte-Wirtschaft/NIS-2-regulierte-Unternehmen/nis-2-regulierte-unternehmen_node.html