Wie Unternehmen NIS-2-konform werden: Ein Leitfaden für die Praxis

Die neue NIS 2 Richtlinie der Europäischen Union verändert die Anforderungen an Cybersicherheit und Risikomanagement grundlegend. Unternehmen, die unter die Richtlinie fallen, müssen nicht nur technische und organisatorische Maßnahmen umsetzen, sondern auch eine umfassende Dokumentation vorhalten. Ziel ist es, die Widerstandsfähigkeit kritischer und wichtiger Einrichtungen gegenüber Cyberbedrohungen zu erhöhen. In diesem Beitrag erfahren Sie, wie Sie NIS 2Compliance erreichen und welche Schritte dafür notwendig sind.

Warum NIS 2 wichtig ist

Die NIS 2-Richtlinie erweitert den Anwendungsbereich der bisherigen NIS-Richtlinie und betrifft nun deutlich mehr Unternehmen, darunter auch mittlere Betriebe in kritisc hen Sektoren wie Energie, Transport, Gesundheit, digitale Infrastruktur und viele weitere. Verstöße gegen die Richtlinie können zu erheblichen Bußgeldern führen. Daher ist es entscheidend, frühzeitig Maßnahmen zu ergreifen.

Schritt 1: Gap-Analyse und Risikobewertung

Der erste Schritt zur NIS 2 Compliance ist eine umfassende Gap-Analyse. Dabei wird die aktuelle Sicherheitslage des Unternehmens mit den Anforderungen der Richtlinie verglichen. Diese Analyse deckt Schwachstellen auf und zeigt, wo Handlungsbedarf besteht. Ergänzend dazu ist eine Risikobewertung erforderlich, um Bedrohungen systematisch zu identifizieren und geeignete Gegenmaßnahmen zu planen. Ein bewährter Ansatz ist die Einführung eines Informationssicherheits-Managementsystems (ISMS), beispielsweise nach ISO 27001. Dieses sollte um NIS 2 spezifische Anforderungen wie Lieferkettenrisiken und Meldepflichten erweitert werden.

Schritt 2: Umsetzung technischer und organisatorischer Maßnahmen

Die Richtlinie fordert eine Reihe von Kernmaßnahmen, die Unternehmen implementieren müssen:

- Risikomanagement: Regelmäßige Bewertungen und dokumentierte Maßnahmen zur Risikominderung.

- Incident Response: Prozesse zur Erkennung, Behandlung und Meldung von Sicherheitsvorfällen. In Deutschland müssen Vorfälle innerhalb von 24 Stunden an das Bundesamt für Sicherheit in der Informationstechnik (BSI) gemeldet werden.

- Business Continuity und Krisenmanagement: Notfallpläne, Backup-Strategien und Wiederanlaufpläne müssen vorhanden und getestet sein.

- Lieferketten- und Drittanbieter-Sicherheit: Risikoanalysen für externe Partner, Sicherheitsanforderungen in Verträgen und regelmäßige Überprüfungen sind Pflicht.

- Zugriffskontrolle und Verschlüsselung: Rollenbasierte Zugriffsrechte und Verschlüsselung sensibler Daten sind essenziell.

- Schwachstellen- und Patchmanagement: Kontinuierliches Monitoring und zeitnahe Updates sind erforderlich, um bekannte Sicherheitslücken zu schließen.

Schritt 3: Auditfähige Dokumentation

Die Dokumentation ist ein zentraler Bestandteil der NIS 2 Compliance. Behörden erwarten klare Nachweise über die umgesetzten Maßnahmen. Dazu gehören:

- Sicherheitsrichtlinien und Governance-Strukturen

- Risiko- und Maßnahmenpläne

- Protokolle über Sicherheitsvorfälle und deren Meldung

- Bewertungen von Lieferanten und Nachweise über Schulungen

Eine lückenlose Dokumentation erleichtert nicht nur die Nachweisführung gegenüber Behörden, sondern auch interne Audits und externe Prüfungen.

Schritt 4: Governance und Einbindung der Stakeholder

NIS 2 ist keine reine IT-Angelegenheit. Die Umsetzung betrifft das gesamte Unternehmen und erfordert die Einbindung von Management, Compliance und Rechtsabteilung. Verantwortlichkeiten müssen klar definiert und auf Vorstandsebene verankert werden. Nur so lässt sich sicherstellen, dass die Anforderungen nicht isoliert, sondern ganzheitlich erfüllt werden.

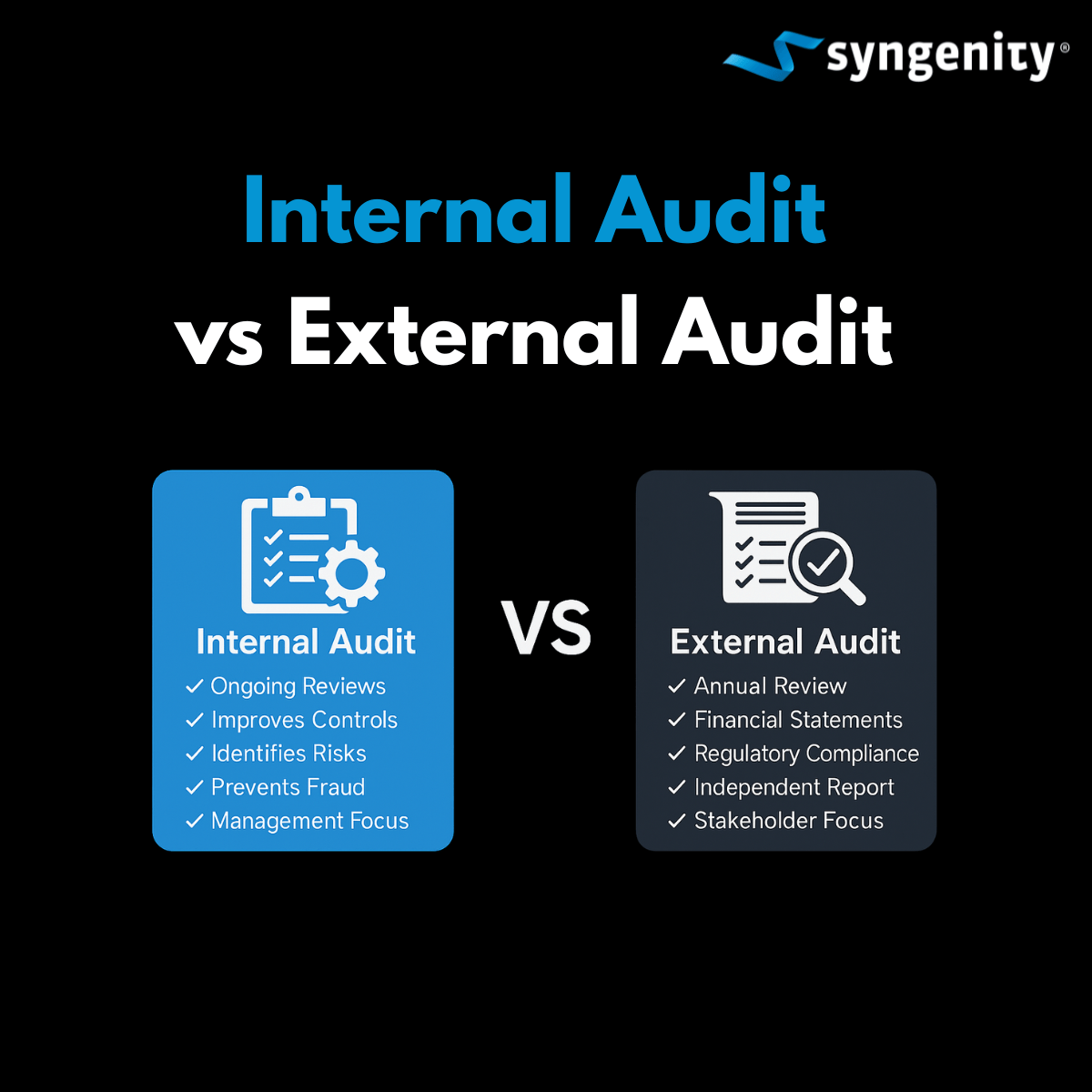

Schritt 5: Durchführung von Audits

Audits sind ein wirksames Instrument, um die Einhaltung der Richtlinie zu überprüfen. Interne Audits helfen, Schwachstellen frühzeitig zu erkennen, während externe Audits Vertrauen bei Partnern, Kunden und Behörden schaffen. Auch wenn derzeit kein offizielles EU-weites Zertifikat existiert, können Audits als Nachweis dienen, dass ein Unternehmen die Anforderungen erfüllt.

Schritt 6: Kontinuierliches Monitoring und Verbesserung

Compliance ist kein einmaliges Projekt, sondern ein fortlaufender Prozess. Unternehmen müssen ihre Sicherheitsmaßnahmen regelmäßig überprüfen, aktualisieren und an neue Bedrohungen anpassen. Dazu gehören Re-Audits, die Aktualisierung der Dokumentation und die Schulung der Mitarbeiter.

Schritt 7: Nutzung von Rahmenwerken und Tools

ISO 27001 bietet eine solide Grundlage für Informationssicherheit, deckt jedoch nicht alle NIS 2 Anforderungen ab. Ergänzend sollten Unternehmen Governance-Aspekte, Lieferkettenmanagement und Meldepflichten berücksichtigen. Der Einsatz von Compliance-Tools und Vorlagen kann die Umsetzung erheblich erleichtern. Automatisierte Workflows und Dokumentenmanagement-Systeme sorgen für Effizienz und Transparenz.

Fazit

Die NIS-2-Richtlinie stellt Unternehmen vor neue Herausforderungen, bietet aber auch die Chance, die eigene Sicherheitsstrategie zu stärken. Wer frühzeitig handelt, reduziert Risiken und vermeidet Bußgelder. Eine strukturierte Vorgehensweise – von der Gap-Analyse über die Implementierung technischer und organisatorischer Maßnahmen bis hin zur kontinuierlichen Verbesserung – ist der Schlüssel zum Erfolg.

Syngenity® unterstützt Sie dabei, Ihre NIS-2-Verpflichtungen zu identifizieren, geeignete Maßnahmen umzusetzen und sich optimal auf Audits vorzubereiten. Nutzen Sie unsere Expertise, um Ihre Compliance nachhaltig und nachvollziehbar zu gestalten.

Weitere Informationen und die Möglichkeit zur Registrierung finden Sie auf der offiziellen Seite des BSI: https://www.bsi.bund.de/DE/Themen/Regulierte-Wirtschaft/NIS-2-regulierte-Unternehmen/nis-2-regulierte-unternehmen_node.html